Los escépticos ya advierten sobre las posibles consecuencias de la innovación.

A partir del 1 de octubre de 2024, WordPress implementará un nuevo requisito obligatorio para las cuentas que tienen acceso a las actualizaciones de temas y complementos: la autenticación de dos factores (2FA). Este cambio es parte de un esfuerzo por reforzar la seguridad de las cuentas que gestionan millones de sitios a nivel mundial, con el objetivo de evitar accesos no autorizados y proteger a la comunidad.

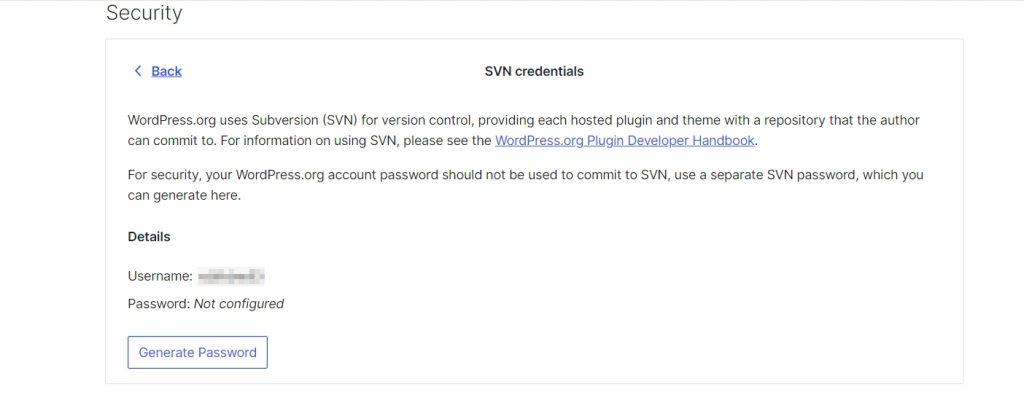

Nueva capa de seguridad: contraseñas SVN

Además de la 2FA obligatoria, WordPress.org ha introducido una nueva característica de seguridad: las contraseñas SVN. Estas son contraseñas separadas exclusivamente para realizar cambios en el código, lo que permite que las credenciales básicas de los usuarios no se mezclen con las de acceso a los repositorios. Esto facilita revocar accesos a SVN sin cambiar las credenciales principales y reduce el riesgo de filtración de las contraseñas maestras.

Las limitaciones técnicas han impedido la implementación de 2FA directamente en los repositorios de código. En su lugar, WordPress ha optado por una combinación de autenticación de dos factores a nivel de cuenta, contraseñas SVN de alta seguridad, y otras medidas como la confirmación de liberación. Todo ello enfocado en minimizar los ataques a la cadena de suministro que podrían comprometer el código de complementos y temas.

Posibles riesgos y desafíos

A pesar de los beneficios evidentes, algunos desarrolladores podrían enfrentar problemas temporales. Configurar la autenticación de dos factores podría resultar engorroso para ciertos usuarios, lo que podría ralentizar sus operaciones o hacerles perder el acceso a sus cuentas de manera temporal. Además, adaptarse al sistema de contraseñas SVN podría generar confusión entre quienes estén acostumbrados a los métodos tradicionales de autenticación.

Sin embargo, a largo plazo, estas medidas mejorarán la seguridad del ecosistema de WordPress, minimizando los riesgos de ataques a la cadena de suministro y asegurando que los desarrolladores y sus usuarios estén mejor protegidos frente a posibles ciberataques.

Amenazas recientes

La empresa de seguridad Sucuri ha detectado una nueva campaña de malware llamada ClearFake. Los atacantes utilizan el malware RedLine para engañar a los usuarios de WordPress, instándolos a ejecutar PowerShell manualmente bajo la premisa de "solucionar problemas" en sus páginas. Además, se ha descubierto que ciberdelincuentes están utilizando sitios infectados de PrestaShop para robar datos de tarjetas de crédito en las páginas de pago.

Como señala Ben Martin, investigador de Sucuri, el software obsoleto y las contraseñas débiles siguen siendo los principales objetivos de los hackers. Por lo tanto, además de implementar medidas de seguridad como 2FA, se recomienda mantener actualizados los complementos y temas, utilizar firewalls de aplicaciones web (WAF), y monitorear constantemente los archivos del sitio para detectar cualquier cambio sospechoso.